متاسفانه حملات به سمت تجهیزات میکروتیک که دارای IP valid اینترنتی می باشند بسیار بالا رفته است، از جمله آنها می توان بهBruteForce DDoS و … که از معروف ترین آنها میباشند نام برد و برای جلوگیری از هک میکروتیک موارد بسیار زیادی است که باید به آنها توجه بیشتری داشت .

هکرها برای نفوذ به یک سیستم با ابزارهایی که در اختیار دارند شروع به اسکن کردن اطلاعات سیستم از جمله پورتهای باز می کنند و بعد از بدست آوردن اطلاعات نفوذ را شروع می کنند. برای جلوگیری از هک میکروتیک باید راههای نفوذ را بر آنها ببندیم، که یکی از مهمترین این راهها بستن پورتهای باز می باشد و امنیت شما را در برابر هکرها بالا می برد.

برای در امان ماندن از هکرها باید به دو مرحله ی زبر توجه داشته باشیم:

1 – بستن پورتهایی که از اینترنت قابل مشاهده می باشند. (پورتهای ورودی)

2- بستن پورتهایی که از داخل شبکه قابل مشاهده می باشند. (پورتهای خروجی)

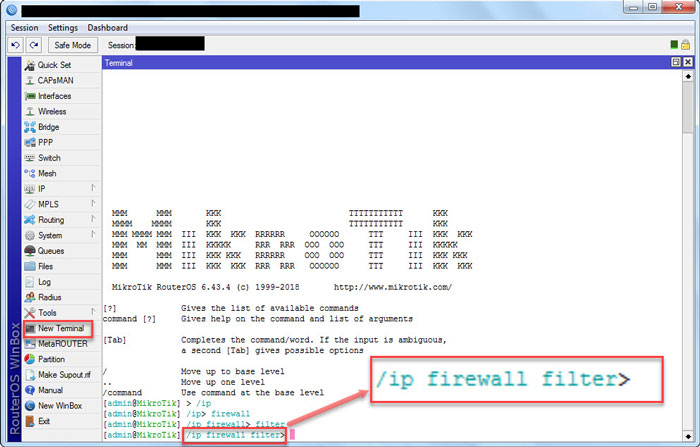

نرم افزار winbox را باز کرده و به قسمت ترمینال رفته سپس همانند شکل دستور زیر را بزنید تا به بخش firewall قسمت filter بروید.

/ip firewall filter

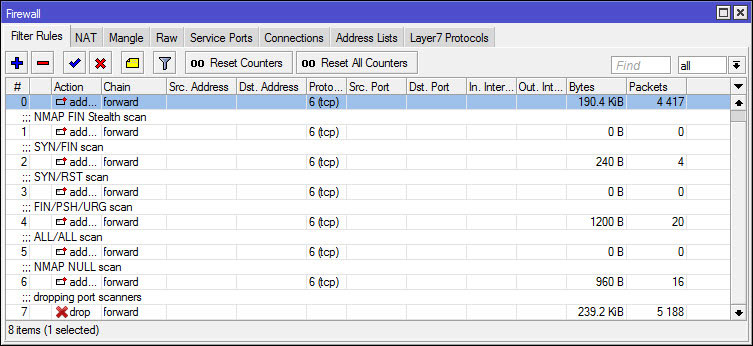

حال دستورات زیر برای شناسایی ipهایی که به flag های پرتکل tcp حمله می کنند می باشد که سعی دارند پورتهای سیستم را چک کنند ولی بعد از زدن دستورات زیر به در بسته می خورند.(میکروتیک آنها را شناسایی کرده و پورتهای سیستم را نمایش نمی دهد)

add chain=input protocol=tcp psd=21,3s,3,1 action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="Port scanners to list " disabled=no

add chain=input protocol=tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="NMAP FIN Stealth scan"

add chain=input protocol=tcp tcp-flags=fin,syn action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="SYN/FIN scan"

add chain=input protocol=tcp tcp-flags=syn,rst action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="SYN/RST scan"

add chain=input protocol=tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="FIN/PSH/URG scan"

add chain=input protocol=tcp tcp-flags=fin,syn,rst,psh,ack,urg action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="ALL/ALL scan"

add chain=input protocol=tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg action=add-src-to-address-list address-list="port scanners" address-list-timeout=2w comment="NMAP NULL scan"

سپس با وارد کردن دستور زیر ، شما به میکروتیک خود اجازه خواهید داد که تمامی آدرس IPهای ذخیره شده در این لیست را Drop نماید. بنابراین پس از وارد کردن دستورات بالا ، دستور زیر را وارد نمایید.

add chain=input src-address-list="port scanners" action=drop comment="dropping port scanners" disabled=no

بعد از اتمام کار شما دستورات در صفحه ی firewall مربوط به میکروتیک همانند تصاویر بالا اضافه می شود.

ارسال نظر